SSL证书安装指南

在购买和使用SSL证书时,您可能会遇到一些常见问题。我们为您整理了一些常见问题及其解答,以帮助您更好地理解SSL证书的使用和管理。

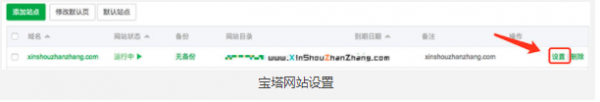

宝塔安装SSL证书

首先登陆到宝塔控制面板 点击左侧的 网站在网站列表中 找到你要安装SSL证书的网站, 点击 设置 进入

然后在左侧菜单栏,点击 SSL ,选择 其他证书然后把你的私钥代码和证书代码分别粘贴到对应的文本框内,在这里证书代码必须包含 服务器证书和对应的中级证书代码,可以在证书订单页面 下载证书, 找到 nginx 目录下的证书 server.crt ,用记事本打开,复制里面全部的的代码粘贴到宝塔的证书文本框内。

选择 右上角的 “强制HTTPS ” ,这样打开网站自动跳转到 https页面

NGINX安装SSL证书

在nginx 服务器上安装SSL证书,我们需要2个文件

1. server.key 私钥

2. server.crt 证书

说明:server.crt 是服务器证书和中级证书的合并文件,这个合并文件可以从证书订单页面下载

开始安装SSL证书到NGINX 服务器上

生成更强的DHE参数,这个命令可能要运行几分钟,请耐心等待。

cd /etc/ssl/certs

openssl dhparam -out dhparam.pem 2048

找到Nginx安装目录下的conf目录,打开nginx.conf,在任何一个

server{

........

}

的下方添加HTTPS主机配置代码,请勿直接复制下面代码使用,可复制一份原来的 server{ } 代码后做相应的修改,下面代码中的加粗部分是SSL证书配置需要的代码。

listen 443 ssl;

server_name domain.com;

ssl_certificate /etc/nginx/ssl/server.crt;

ssl_certificate_key /etc/nginx/ssl/private/server.key;

ssl_session_timeout 5m;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_prefer_server_ciphers on;

ssl_dhparam /etc/ssl/certs/dhparam.pem;

ssl_ciphers EECDH+CHACHA20:EECDH+CHACHA20-draft:EECDH+AES128:RSA+AES128:EECDH+AES256:RSA+AES256:EECDH+3DES:RSA+3DES:!MD5;

}

其中

server.crt 是合并后的证书文件 server.key 是私钥(key)

APACHE安装SSL证书

安装SSL证书到Apache ,我们需要3个文件

server.key 私钥

server.crt 服务器证书

ca.crt 中级证书

开始安装

打开 apache 安装目录下 conf 目录中的 httpd.conf 文件,

找到

#LoadModule ssl_module modules/mod_ssl.so

删除行首的配置语句注释符号“#”,保存退出 ,如果找不到请确认是否编译过 openssl 插件

找到

#Include conf/extra/httpd_ssl.conf

删除行首的配置语句注释符号“#”,保存退出

复制一份要安装SSL证书的虚拟主机的配置代码 ,

<VirtualHost *:80>

...

….

</VirtualHost>

做相应的修改,下面代码中的加粗部分是SSL证书配置需要的代码。

<VirtualHost *:443>

..

SSLEngine on

SSLCertificateKeyFile /etc/ssl/server.key

SSLCertificateFile /etc/ssl/server.crt

SSLCertificateChainFile /etc/ssl/ca.crt

SSLProtocol All -SSLv2 -SSLv3

SSLCipherSuite ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:DHE-RSA-AES128-GCM-SHA256:DHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA256:ECDHE-ECDSA-AES128-SHA:ECDHE-RSA-AES256-SHA384:ECDHE-RSA-AES128-SHA:ECDHE-ECDSA-AES256-SHA384:ECDHE-ECDSA-AES256-SHA:ECDHE-RSA-AES256-SHA:DHE-RSA-AES128-SHA256:DHE-RSA-AES128-SHA:DHE-RSA-AES256-SHA256:DHE-RSA-AES256-SHA:ECDHE-ECDSA-DES-CBC3-SHA:ECDHE-RSA-DES-CBC3-SHA:EDH-RSA-DES-CBC3-SHA:AES128-GCM-SHA256:AES256-GCM-SHA384:AES128-SHA256:AES256-SHA256:AES128-SHA:AES256-SHA:DES-CBC3-SHA:!DSS

SSLHonorCipherOrder on

SSLCompression off

SSLSessionTickets off

</VirtualHost>

其中

server.key 私钥 (key)

server.crt 是服务器证书

ca.crt 是中级证书

然后保存,重启apache 。

/etc/init.d/httpd restart

TOMCAT安装SSL证书

这里我们采用比较简单的方式安装SSL证书,pfx格式 的证书安装

一 . 转换证书格式

可在订单页面底部,点击 生成PFX/JKS证书 ,在打开的页面粘贴该证书的私钥代码,点击 生成 ,即可得到 PFX格式证书

也可以通过 openssl 命令转换证书格式

openssl pkcs12 -export -out server.pfx -inkey server.key -in mycert.crt -certfile ca.crt

说明:

server.pfx 是转换后得到的PFX证书

server.key 是密钥(key)

server.crt 是服务器证书

ca.crt 是中级证书

二. 开始安装SSL证书到tomcat 服务器上

有了PFX格式的证书后,下面就可以开始安装了,找到安装 Tomcat 目录下该文件 server.xml ,一般默认路径都是在 conf 文件夹中。找到 <Connector port="8443" 标签,在下方增加如下代码

<Connector port="8443"

protocol="HTTP/1.1"

maxThreads="150"

SSLEnabled="true"

scheme="https"

secure="true"

keystoreFile="/path/server.pfx"

keystoreType="PKCS12"

keystorePass="pfx证书的密码"

clientAuth="false"

sslProtocol="TLS"

ciphers="TLS_RSA_WITH_AES_128_CBC_SHA,

TLS_RSA_WITH_AES_256_CBC_SHA,

TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA,

TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256,

TLS_RSA_WITH_AES_128_CBC_SHA256,

TLS_RSA_WITH_AES_256_CBC_SHA256"/>

说明:

keystoreFile="/path/server.pfx" // PFX证书文件的位置

keystorePass="pfx格式证书的密码" // 转换证书格式时设置的密码

最后重启 tomcat 让证书生效

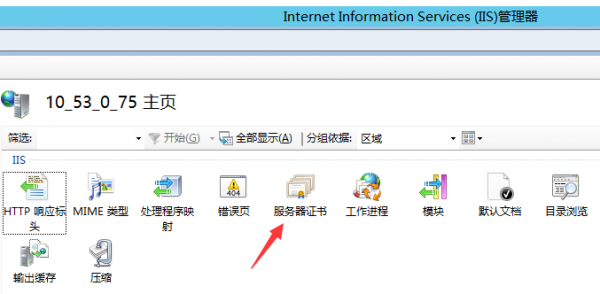

IIS安装SSL证书

这里介绍通过导入pfx格式证书的方法安装SSL证书

一.转换 为PFX格式的证书

可在订单页面底部,点击 生成PFX/JKS证书 ,在打开的页面粘贴该证书的私钥代码,点击生成 ,即可得到PFX格式的证书

二. 开始安装证书

登录服务器后,打开 IIS管理 , 点击进入 服务器证书

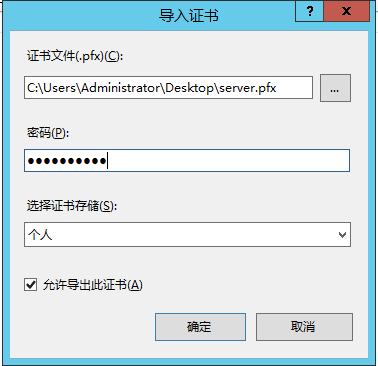

导入PFX证书:

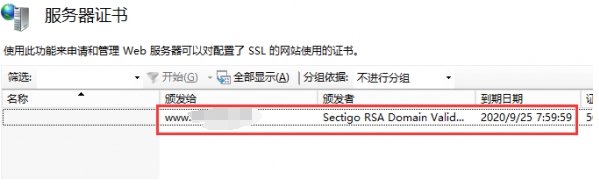

点击右键,选择导入 , 点击确定 ,导入成功了

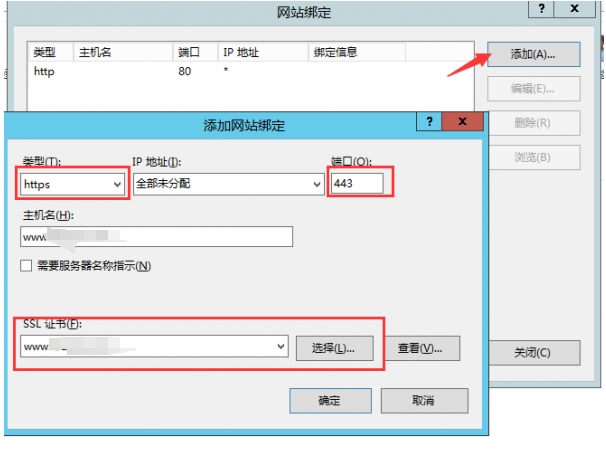

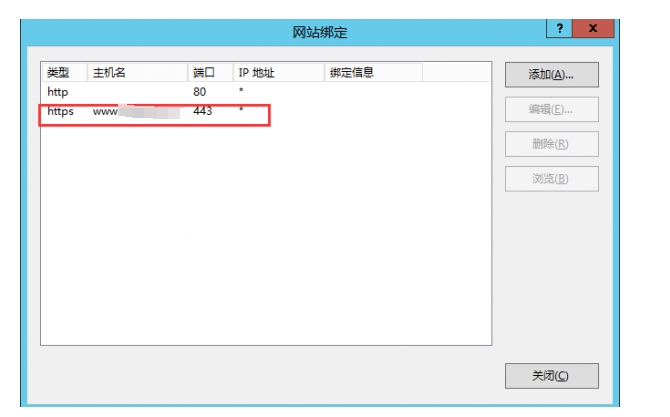

绑定证书到网站

在左侧找到要绑定证书的网站,右键点击该网站,选择 编辑绑定

在网站绑定 窗口,点击添加 ,

类型: https

端口:443

域名:填写网站的域名

需要服务器名称指示:服务器上若安装多个证书,除了第一个证书,其他的都打勾

SSL证书:点击“选择”,选择刚才导入的证书

点击确定,完成绑定。

重启网站或IIS服务

点击右侧操作栏,点击 重新启动 ,这样SSL证书就安装完成,并且生效了